Das autonome Fahren benötigt viel Technik und eine vernetzte Infrastruktur. Deren Cybersicherheit ist durch digitale Angriffe gefährdet. Aber schon Aufkleber auf Straßenschildern können die Systeme verwirren und so die Gesundheit von Insassen und Verkehrsbeteiligten riskieren.

Der Blinker geht an und die Bremslichter leuchten auf, als das Auto an der Kreuzung verzögert und in die Seitenstraße einbiegt. Rein optisch unterscheidet sich der Abbiegevorgang eines autonomen Fahrzeugs nicht von einem personengesteuerten Auto. Doch parallel zu den optischen Signalen kündigt das autonome Fahrzeug den Fahrtrichtungswechsel elektronisch an und versendet Daten an die umliegenden Autos.

Daten in autonomen Fahrzeugen

Bei der Nutzung von autonomen Fahrzeugen fallen unterschiedliche Daten an. Zwingend für die Fahrt nötig sind einerseits die Bewegungs- und Umfelddaten des Fahrzeugs. Zu ihnen gehören etwa die Geschwindigkeit oder die Position des Autos. Zum anderen gibt es die Zustands- und Verhaltensdaten des Fahrzeugs, zum Beispiel Reifendruck und Kraftstoffverbrauch. Bei nicht vollständig autonomen Fahrzeugen gibt es auch Daten zur Müdigkeit oder Alkoholisierung der Person am Steuer. Darüber hinaus gibt es Komfortdaten, die die Präferenzen der Insassen umfassen.

Dies sind nur Beispiele für die Vielzahl an Daten, die durch die autonome Mobilität entstehen. Um dieser Herausforderung gerecht zu werden, plant die Bundesregierung laut Koalitionsvertrag ein Mobilitätsdatengesetz. Darüber hinaus sollen ein überarbeitetes Gesetz zum autonomen Fahren und die bereits gültige Datenschutz-Grundverordnung dazu beitragen, die Datenhoheit der Nutzenden sicherzustellen und Berechtigten den Zugang zu ermöglichen. Unbefugte Zugriffe durch Kriminelle können sie allerdings nicht verhindern.

Sie sehen gerade einen Platzhalterinhalt von Standard. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf den Button unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Weitere Informationen„Wie bei allen kritischen Infrastrukturen besteht auch hier die Gefahr eines Angriffs, bei dem ein großer Schaden zu erwarten wäre“, erklärt René Bantes, Honorarprofessor an der Hochschule Bonn-Rhein-Sieg und Forscher am Fraunhofer-Institut für Naturwissenschaftlich-Technische Trendanalysen in Euskirchen. Die große Datenmenge und die mögliche Kontrolle über Fahrzeuge und Infrastruktur machen das vernetzte Fahren zu einem lukrativen Angriffsziel. „Spätestens im vollautonomen Straßenverkehr ist das ein Risiko, vor dem wir uns schützen müssen“, erwartet er.

Vernetzte Fahrzeugkommunikation ermöglicht Angriffe

Die Daten der Sensoren laufen im Rechensystem des Autos zusammen und werden dort verarbeitet und gespeichert. Sie sind für verschiedene Gruppen von Interesse. Für Fahrzeughersteller sind etwa die Nutzungsdaten interessant, da sie auf deren Grundlage ihre Kundschaft langfristig an sich binden können. So erhalten Fahrzeugführende den Hinweis auf eine anstehende Inspektion und erhalten gleich den Weg zu einer autorisierten Werkstatt. Kriminellen hingegen helfen Bewegungsdaten, um Straftaten wie etwa Einbrüche zu planen.

Zudem verbleiben viele Daten nicht im Fahrzeug, sondern werden mit anderen Fahrzeugen und der Infrastruktur geteilt. Hier sind Geschwindigkeits- und Positionsdaten relevant, um die Verkehrsbelastung von Straßen zu erkennen, sodass andere autonome Fahrzeuge alternative Routen benutzen. „Jedes autonome Fahrzeug muss mit seiner Umgebung kommunizieren können. Das ist eine wichtige technische Voraussetzung, um die Autonomie zulassungsfähig zu machen“, fasst Bantes zusammen.

Schnittstellen beeinträchtigen Cybersicherheit

Nicht zwingend notwendig ist die Weitergabe von Nutzungsdaten an den Hersteller. Meist lassen sie sich diese Datennutzung aber – derzeit oft in Verbindung mit Komfortfunktionen – vertraglich zusichern. Ein Beispiel ist BMW Connected Drive, das Forschende der Humboldt-Universität Berlin in einem Diskussionspapier näher betrachteten.

Kriminelle können die Schwachstellen der Kommunikation ausnutzen, um an die Daten zu gelangen. Durch die hohe Anzahl der Kommunikationsschnittstellen der Fahrzeuge gibt es viele potenzielle Einfallstore. Dazu zählen kabellose Verbindungen wie WLAN, Bluetooth oder das Mobilfunknetz, ebenso wie das CD-Radio oder die On-Board-Schnittstelle zur Fehlerdiagnose.

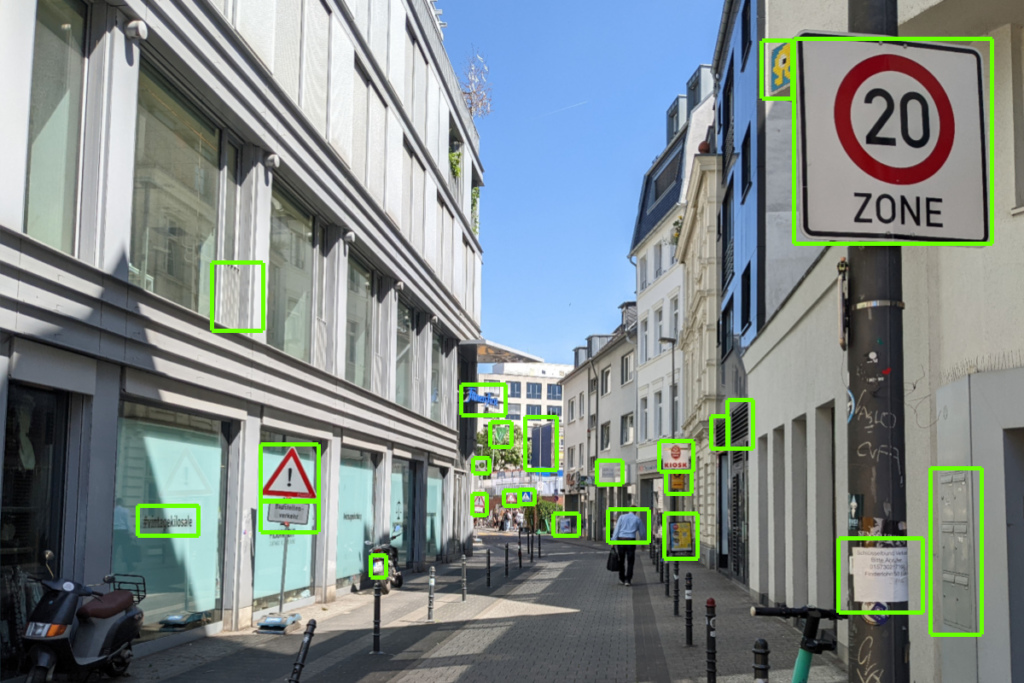

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat bereits Sicherheitslücken bei unterschiedlichen Schnittstellen ermittelt. Beispielsweise konnten Angreifende bei der automatischen Anmeldung von Fahrzeugen an WLAN-Hotspots Schadsoftware installieren. Systemzugriffe können unterschiedliche Folgen haben. Möglich ist eine zweite Angriffsart, die Overflow-Attacke, auf die Verkehrszeichenerkennung. Dabei verändern Kriminelle die Bildverarbeitung so, dass das System mehr Schilder erkennt, als tatsächlich vorhanden sind. Das System wird durch die Vielzahl der Informationen und widersprüchliche Angaben überlastet.

Ebenfalls denkbar ist ein Angriff, bei dem das Fahrzeug ferngesteuert wird. Forschende der Universitäten Dubai und Montréal haben festgestellt, dass auch Ladesäulen für Elektroautos eine Schwachstelle sein können. Diese kommunizieren beim Ladevorgang mit dem Fahrzeug und können ebenfalls ein Einfallstor für Schadsoftware sein.

Physische Angriffe stören die Datenverarbeitung

Viele dieser Daten erfasst das Fahrzeugsystem über Sensoren und Kameras. Kriminelle können diese physisch beschädigen oder durch gezielte Verunreinigung unbrauchbar machen, sodass das System mit fehlenden oder fehlerhaften Daten arbeitet. Einerseits ist es nötig, dass die Künstliche Intelligenz (KI) des Fahrzeugs beschädigte Hardware und unplausible Daten erkennt und entscheiden kann, ob eine sichere Fahrt möglich ist. Dazu sind aber entsprechende Trainingsdaten erforderlich.

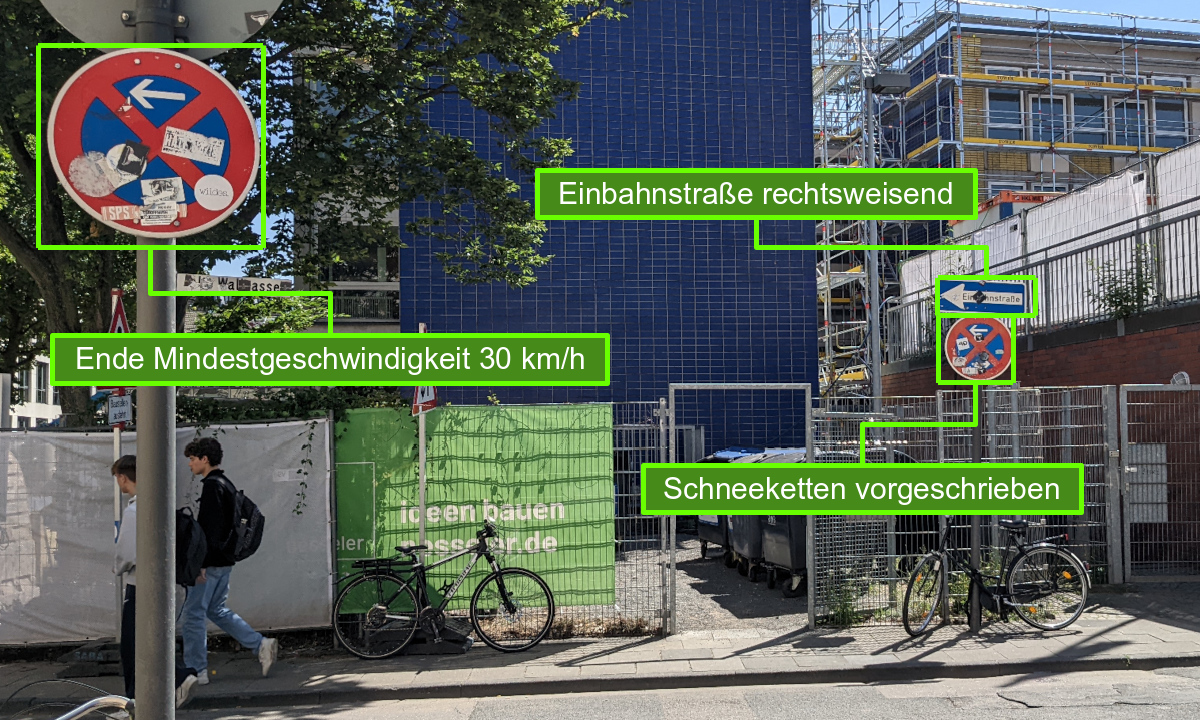

Auch ohne Zugriff auf das Fahrzeug können Kriminelle die Erfassung der Umgebung durch die autonomen Fahrzeuge beeinflussen. Oftmals handelt es sich dabei um einen sogenannten Spoofing-Angriff auf die Verkehrszeichenerkennung. Forschenden der EU-Agentur für Cybersicherheit zufolge manipulieren Kriminelle die Straßenschilder durch Aufkleber, Lichtprojektionen oder Verformungen. Ihr Ziel es ist, dass das Fahrzeugsystem das Schild noch als solches erkennt, aber dessen Inhalt falsch interpretiert.

Der Faktor Mensch im automatisierten Straßenverkehr

Obwohl autonome Fahrzeuge immer weniger der direkten Kontrolle des Menschen unterliegen, sind diese laut Forschenden des tschechischen Verkehrsforschungszentrums Brno (PDF, 232 KB) der häufigste Grund für erfolgreiche Angriffe auf autonome Fahrzeuge. Nutzende eines autonomen Fahrzeugs installierten unbewusst Schadsoftware über infizierte Datenträger, etwa über die Bluetooth-Verbindung zwischen Smartphone und Auto oder eine CD im CD-Radio.

So könnten Kriminelle die Fahrzeug-Software oder das Kommunikationssystem angreifen. Den Forschenden zufolge sind viele Menschen nicht ausreichend für Cyberangriffe und deren Folgen sensibilisiert. Sie stellten fest, dass nur vier Prozent der Nutzenden mit einem Großteil der Zwischenfälle in der Cybersicherheit richtig umgehen können. Menschen, die Computer beruflich nutzen, seien weniger gefährdet, als solche, die sie nur privat verwenden. Es stehe noch aus, zu erforschen, wie unerfahrene Insassen, Informationen über einen Angriff effektiv kommunizieren und darauf reagieren können.

Cybersicherheit nicht Teil von Führerschein-Prüfungen

Spezielle Schulungen zur Cybersicherheit als Teil der Führerscheinprüfungen erwartet Bantes nicht, zumal diese bei vollautonomen Fahrzeugen nicht mehr nötig wären. „Insbesondere die Teilhabe ganz neuer Personenkreise an individueller Mobilität wie Kinder, ältere oder körperlich eingeschränkte Menschen erfordere aber Vorkehrungen zum Schutz vor Cyberattacken.“

Daten bereits vor der ersten Fahrt ein kritisches Gut

Noch bevor ein autonomes Fahrzeug auf die Straße rollt, spielen Daten bereits eine zentrale Rolle. Für die Entwicklung von KI Systemen ab der Autonomiestufe 3 nach der SAE-Klassifizierung ist der Einsatz von KI auf Basis neuronaler Netze nötig. Dazu muss die KI mit einer großen Datenmenge trainiert werden. Dabei handelt es sich nur selten um reale Datensätze. Häufig sind es simulierte Daten, bei denen das Entwicklungspersonal einzelne Parameter verändert und so deren Auswirkungen überprüfen kann.

Trotz einer Vielzahl unterschiedlicher Datensätze ist das Training der KI nicht abschließend. Da es im realen Straßenverkehr eine unendliche große Anzahl verschiedener Situationen gibt, ist eine Qualitätskontrolle der KI nur schwer möglich. Gleichzeitig besteht daher stets das Risiko, dass ein autonomes Fahrzeug auf eine Verkehrssituation trifft, auf die das System aufgrund fehlender Daten nicht richtig reagiert und so Insassen und andere Verkehrsbeteiligte gefährdet.

Eine weitere unabsichtliche Bedrohung entsteht durch mögliche Verzerrungen in den Trainingsdaten und den mathematischen Modellen der KI. Dadurch trifft das Fahrzeugsystem Entscheidungen zum Nachteil von Personengruppen, etwa aufgrund ihrer Hautfarbe oder ihres Gewichts. Es ist auch möglich, dass die KI seltene Verkehrsmittel, beispielsweise Velomobile, nicht als solche erkennt und so die Gesundheit der Beteiligten gefährdet.

Diese Risiken lassen sich nicht gänzlich beseitigen, aber durch eine möglichst große Anzahl unterschiedlicher Trainingsdatensätze und nachträglicher Datenupdates auf Grundlage von realen Ereignissen lassen sie sich minimieren. Es handele sich dabei um einen Lernprozess, erklärt Bantes. „Man wird an 99,5 Prozent der möglichen Szenarien gedacht haben. Dann passiert ein schlimmer Unfall und man wird feststellen, dass man daran nicht gedacht hatte und das dann geradebiegen“. Weiterhin könnte eine Offenlegung der Trainingsdaten und mathematischen Modelle dazu betragen, Verzerrungen zu erkennen. Gleichwohl besteht die Gefahr, dass Kriminelle darin Schwachstellen ermitteln und diese ausnutzen.

/Sven Festag